Premiers secours

Les ordinateurs présents dans les services dépourvus de technicien informatique sont souvent délaissés. Manque de temps, manque de patience, travail plus important à finir, les raisons ne manquent pas. Ces ordinateurs peuvent rapidement devenir un enfer : ralentissements, infections virales, infections par des chevaux de Troie  . Ce guide vous explique comment réagir lorsque vous découvrez un tel ordinateur pour que vous puissiez continuer le plus important : votre travail. Nous vous expliquons comment rapidement installer un antivirus et paramétrer les mises à jour du système. Si vous ne deviez retenir qu'une chose, n'oubliez pas que paramétrer un antivirus pour analyser les dispositifs de stockage externes est particulièrement important si l'ordinateur est partagé entre de nombreux utilisateurs.

. Ce guide vous explique comment réagir lorsque vous découvrez un tel ordinateur pour que vous puissiez continuer le plus important : votre travail. Nous vous expliquons comment rapidement installer un antivirus et paramétrer les mises à jour du système. Si vous ne deviez retenir qu'une chose, n'oubliez pas que paramétrer un antivirus pour analyser les dispositifs de stockage externes est particulièrement important si l'ordinateur est partagé entre de nombreux utilisateurs.

Les choix présentés ici peuvent être discutés au gré des convenances de chacun. Dans votre situation d'urgentiste il s'agit d'appliquer les gestes qui sauvent. Un bon moyen pour cela est de suivre ce guide des premiers secours pour stabiliser l'état de l'ordinateur. Ensuite, il sera possible de réfléchir serainement à la façon dont vous aller gérer l'ordinateur sur un plus long terme.

Les choix présentés ici peuvent être discutés au gré des convenances de chacun. Dans votre situation d'urgentiste il s'agit d'appliquer les gestes qui sauvent. Un bon moyen pour cela est de suivre ce guide des premiers secours pour stabiliser l'état de l'ordinateur. Ensuite, il sera possible de réfléchir serainement à la façon dont vous aller gérer l'ordinateur sur un plus long terme.

D'un système à l'autre, les menus et options présentés dans cet article peuvent varier. Il existe cependant des fonctions équivalentes. Il suffit de respecter l'esprit des mesures présentées ici.

- Protection antivirale

- Vérifier l'état du Pare-feu

- Dissocier administrateur et utilisateur

- Vérifiez la configuration des mises à jour

Protection antivirale

Si vous détectez que l'ordinateur utilisé n'est pas équipé d'un antivirus, téléchargez

l'antivirus  AVG Free Edition

AVG Free Edition

.

L'antivirus est le logiciel utilitaire qui détecte et détruit les virus informatiques s'attaquant à la mémoire d'un ordinateur (Larousse).

Le point juridique.

Il arrive qu'un virus utilise à son insu notre messagerie pour contaminer ses contacts. Sommes-nous tenus pour responsable des dommages subis par les destinataires malheureux de nos messages ?

Selon le Code pénal, seules les atteintes intentionnelles à un système de traitement automatisé de données, comme un ordinateur ou un logiciel, ou aux données qu’il contient, sont punissables de 5 ans d’emprisonnement et de 75 000 euros d’amende. à l’inverse, l’expéditeur d’un virus ne pourra pas voir sa responsabilité pénale engagée s’il a transmis involontairement un virus par courrier électronique, que celui-ci ait créé un dommage ou non.

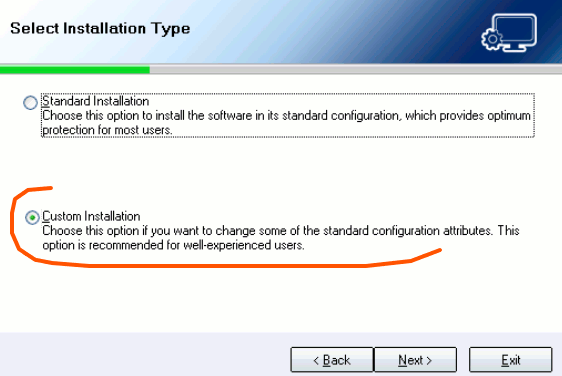

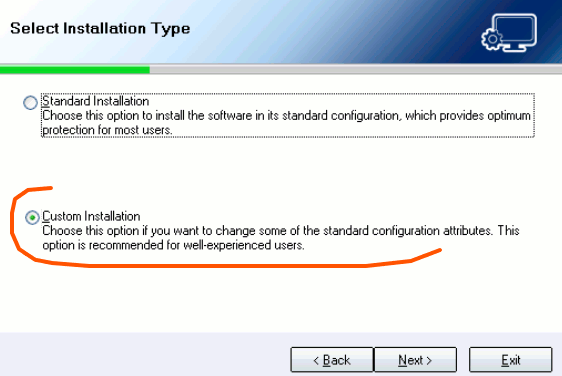

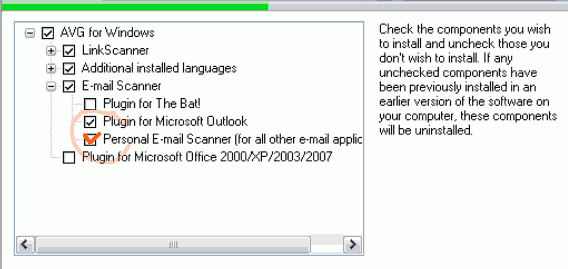

Pendant l'installation, choisissez Installation personnalisée (Custom installation)

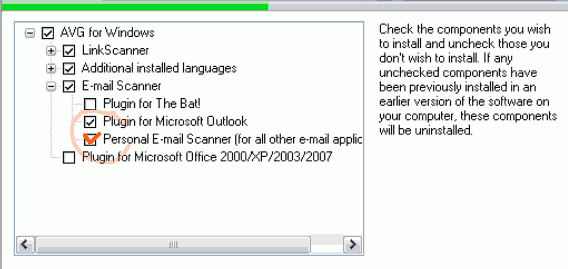

Ceci vous permet d'installer l'inspecteur de courrier électronique :

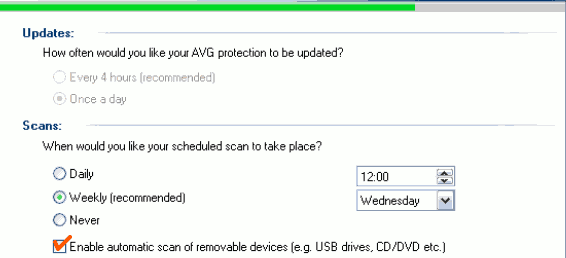

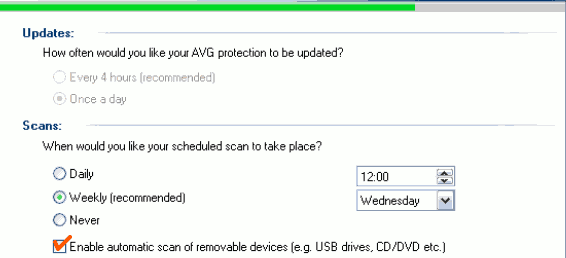

et de choisir d'inspecter les supports connectés au moment de leur insertion (tels qu'une clef USB) :

Mettez à jour les définitions de virus après l'installation (clic-droit dans l'icône de la barre des tâches).

Vérifiez l'état du pare-feu

Un pare-feu personnel est un logiciel, installé sur un ordinateur personnel d'un utilisateur, qui contrôle les communications entrantes et sortantes, autorisant ou refusant celles-ci suivant la politique de sécurité mise en œuvre sur le système (Wikipedia).

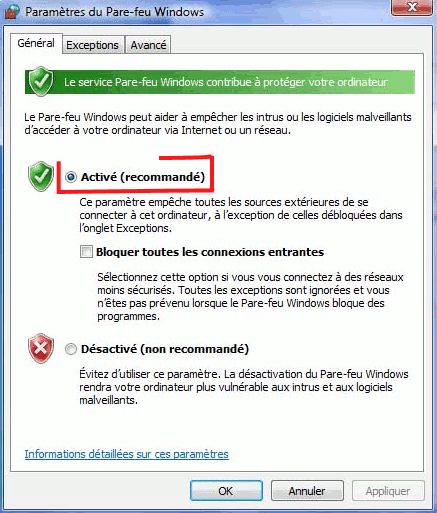

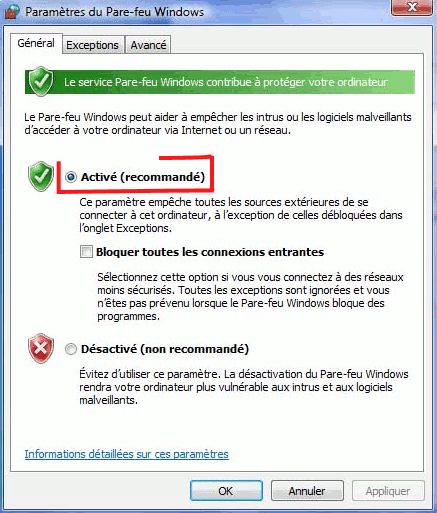

1. Cliquez sur Démarrer, sur Exécuter, tapez Firewall.cpl, puis cliquez sur OK.

(Vous pouvez également ouvrir le panneau de configuration pour ouvrir la boîte de dialogue Pare-feu).

2. Sous l'onglet Général, cliquez sur Activé (recommandé).

3. Cliquez sur OK.

Windows is a registered trademark of Microsoft Corporation in the United States and other countries.

Vous pourrez dans un second temps choisir de

télécharger un pare-feu plus avancé

.

Dissocier administrateur et utilisateur

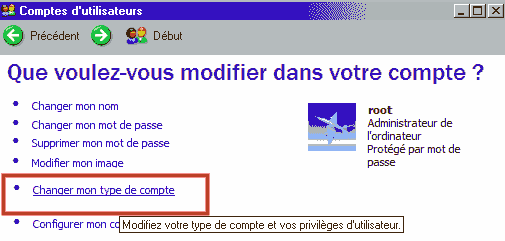

Si vous comptez rester sur cet ordinateur (imaginons que c'est un poste que l'on vous a attribué) il est utile de dissocier les comptes administrateurs et utilisateurs. Les utilisateurs auront moins de droits de modifications du système. Cette habitude peu répandue est due au fait que les comptes ouverts à l'installation de la machine sont par défaut administrateurs. Après l'installation de base il n'y a plus de raison de rester administrateur en permanence. Sous linux, les utilisateurs et les administrateurs ont dès l'installation du système des comptes séparés.

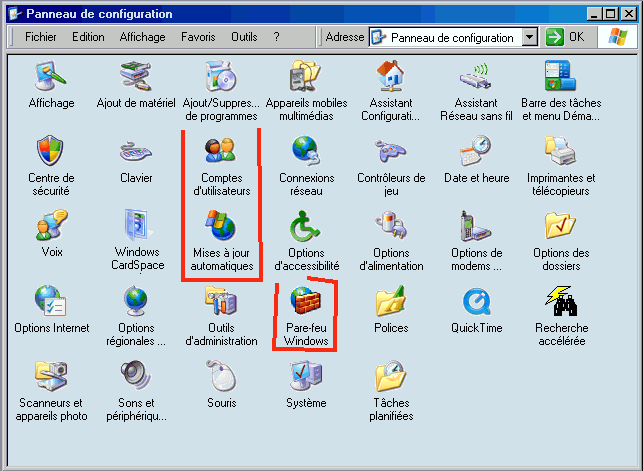

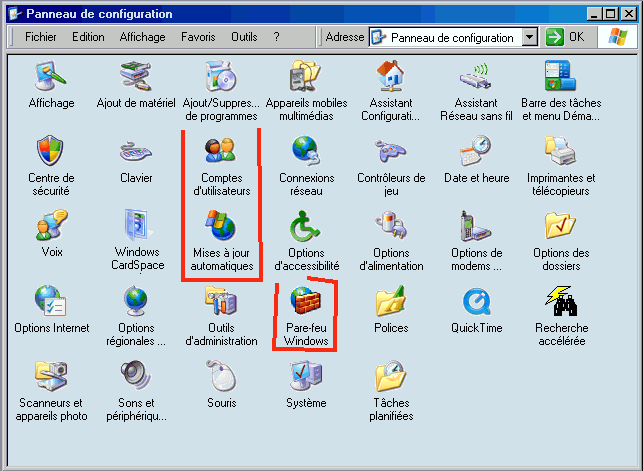

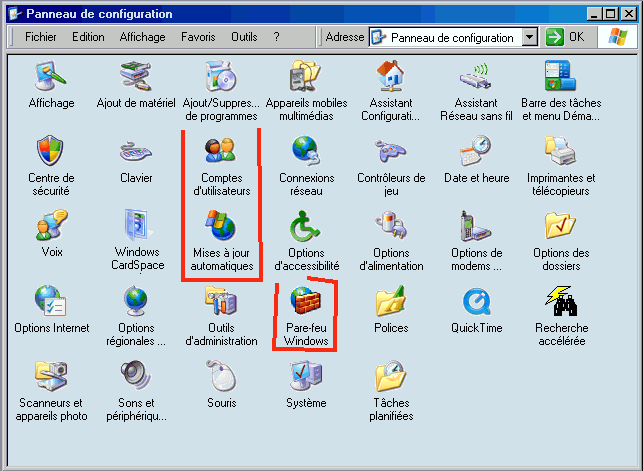

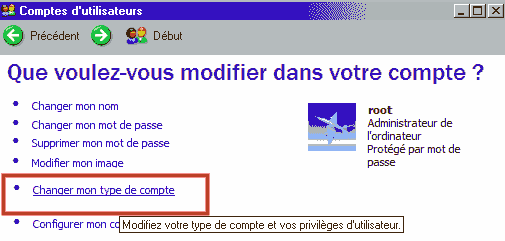

Ouvrez la section Comptes d'utilisateurs du panneau de configuration :

Windows is a registered trademark of Microsoft Corporation in the United States and other countries.

Créez un nouveau compte (nommé par exemple

root) auquel vous conférez des droits d'administrateur. Ensuite, revenez sur les paramètres de votre propre compte et changez votre type de compte pour un compte limité :

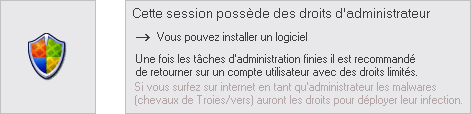

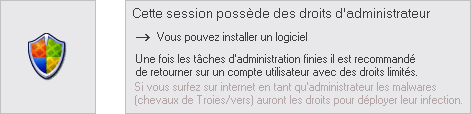

Si vous êtes sur un ordinateur partagé, il sera utile de prévenir les usagers par un message centré en fond d'écran sur le compte administrateur.

A cette fin, vous pouvez enregistrer l'image suivante sur votre disque dur :

A cette fin, vous pouvez enregistrer l'image suivante sur votre disque dur :

Vérifiez la configuration des mises à jour

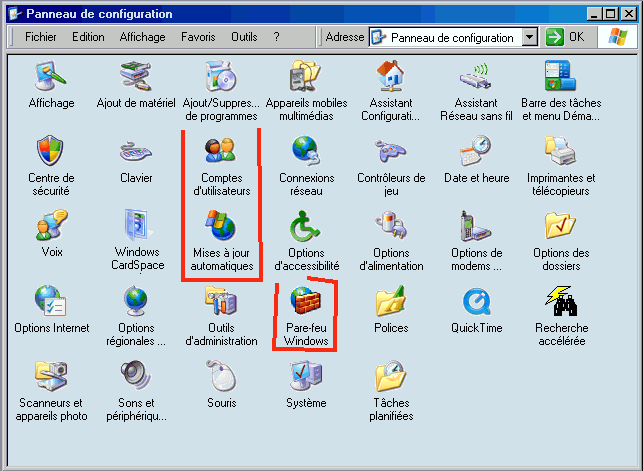

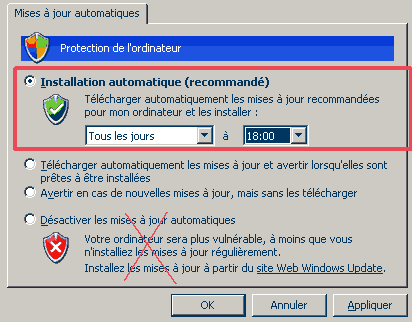

Ouvrez le panneau de configuration et ouvrez Mises à jour automatiques :

Windows is a registered trademark of Microsoft Corporation in the United States and other countries.

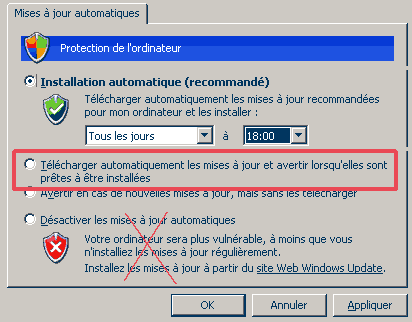

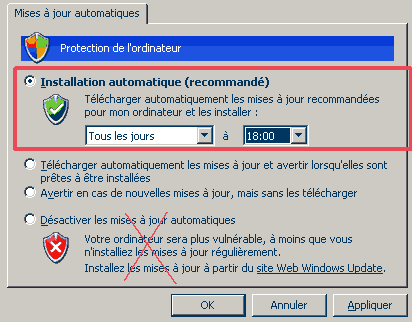

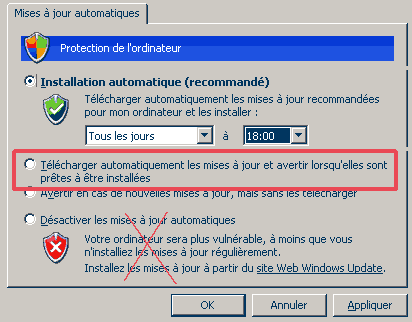

Configurez le téléchargement automatique des mises à jour :

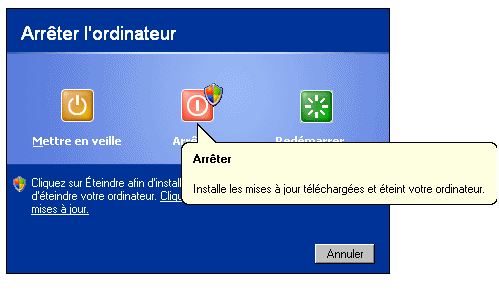

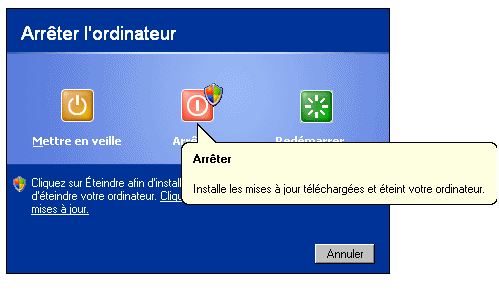

A l'arrêt de l'ordinateur, cliquer sur le bouton Arrêter installera les mises à jour et éteindra l'ordinateur :

Vous pouvez choisir d'installer automatiquement les mises à jour, sans attendre l'extinction de l'ordinateur :

Toutefois, davantage de ressources de l'ordinateur seront sollicitées, ce qui peut être préjudiciable si votre travail requiert déja de la machine toutes ses capacités.

Protection de la vie privée sur Internet

- Optimiser Firefox

- Les réseaux sociaux

Optimiser Firefox

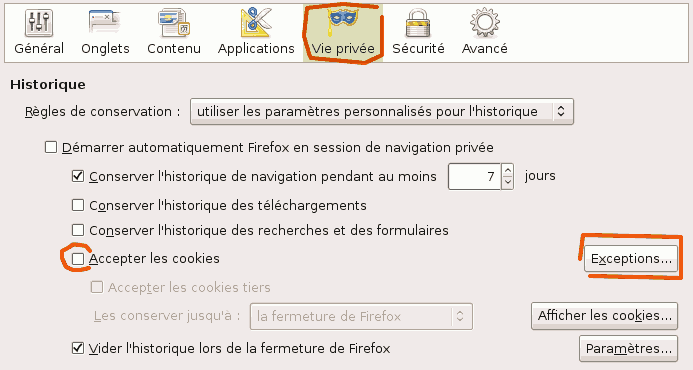

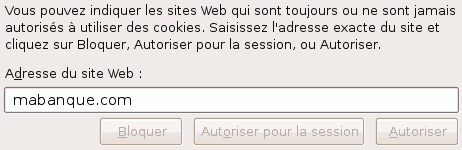

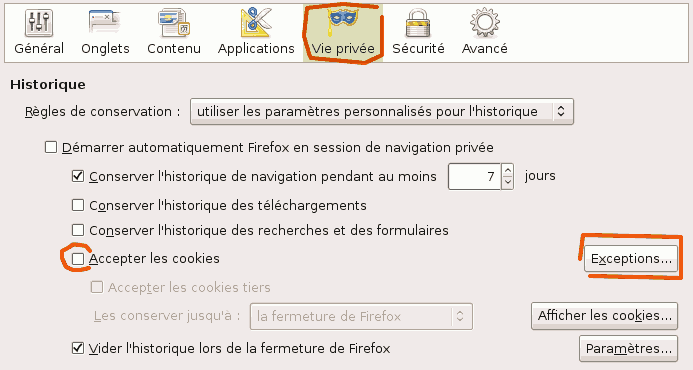

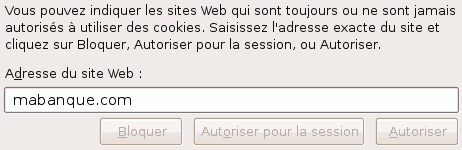

Dans les préférences, onglet Vie privée, ne pas accepter tous les cookies mais les gérer par une politique d'exceptions :

Vous pouvez entrer dans les exceptions la liste des sites qui nécessite une authentification en utilisant des cookies : votre site de courrier électronique, le site de votre banque, les forums que vous fréquentez souvent. Vous évitez ainsi tous les cookies tiers (déposés par des annonceurs publicitaires entre autres) qui tentent de rapporter vos habitudes de consommation.

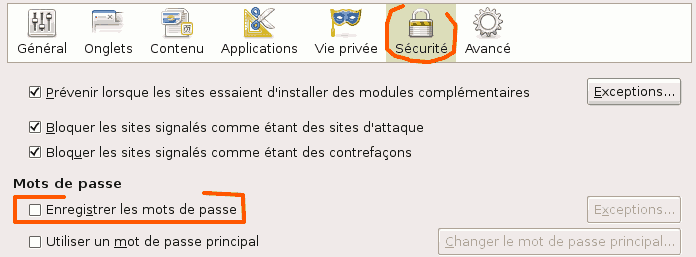

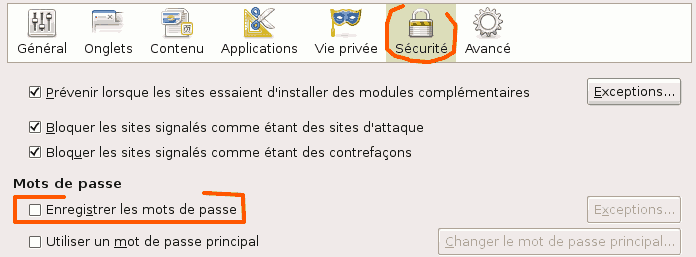

Vous pouvez aussi éviter l'enregistrement de mots de passe, particulièrement sur un poste public :

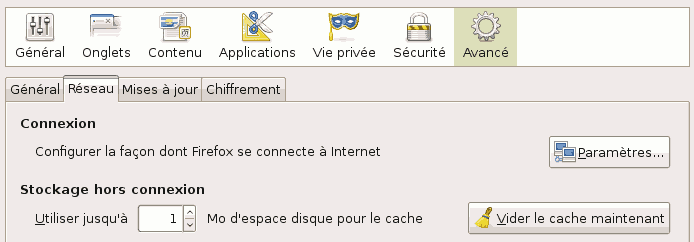

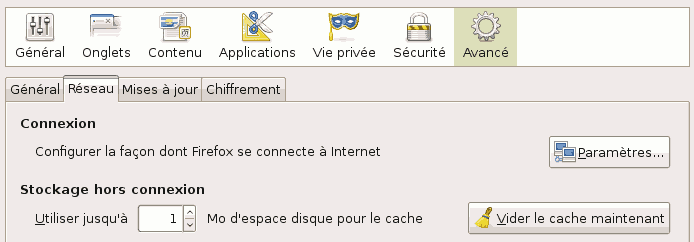

Enfin, il est inutile que Firefox stocke des quantités importantes de pages en cache si vous avez une connexion à haut-débit. Réglez le nombre de mégaoctets sur une petite valeur :

Protéger ses données sur les réseaux sociaux

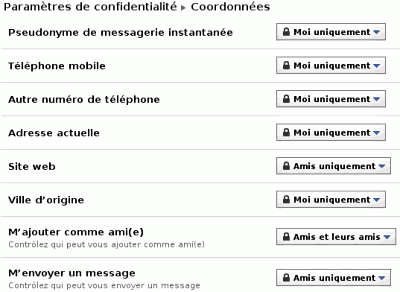

Régler la politique de diffusion des informations de son compte

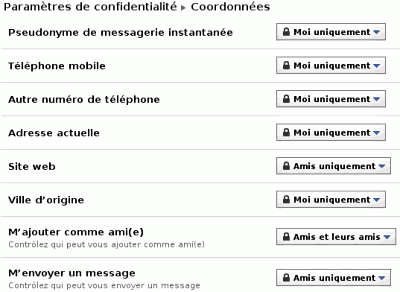

Entrez le minimum d'information personnelle sur l'Internet. Si malgré tout vous désirez en renseigner une, assurez-vous de contrôler qui en aura l'accès :

Contenu en ligne : protection de l'image personnelle et de nos biens

Est-il possible de mettre sur un site internet des photographies représentant une personne et des photographies représentant les biens d’une personne ?

Par principe toute personne dispose sur son image et sur l’utilisation qui en est faite d’un droit exclusif et peut s’opposer à sa reproduction et diffusion sans son autorisation. Vous devez donc veiller à recueillir, avant la mise en ligne de la photo, une autorisation expresse de la personne qui y figure. A défaut, la personne dont l’image a été divulguée a la possibilité d’agir en justice. Vous vous exposez à un an d’emprisonnement et 45 000 euros d’amende en cas de divulgation sans autorisation (article 226-1 du Code pénal).

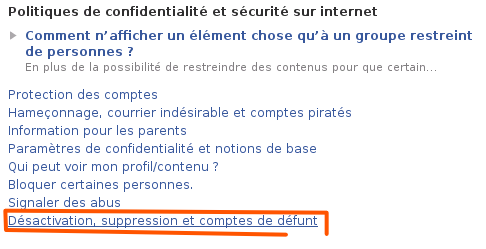

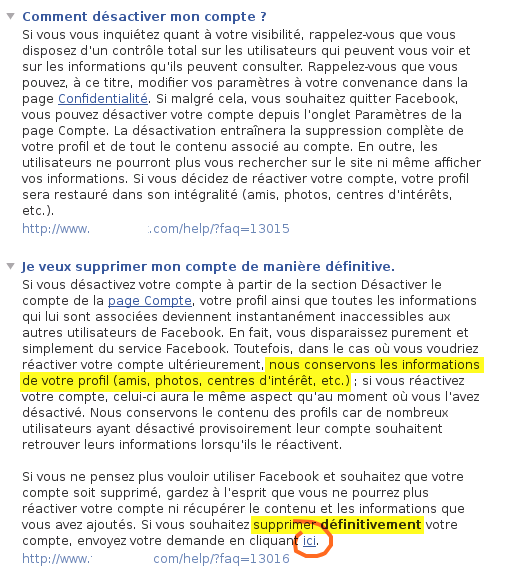

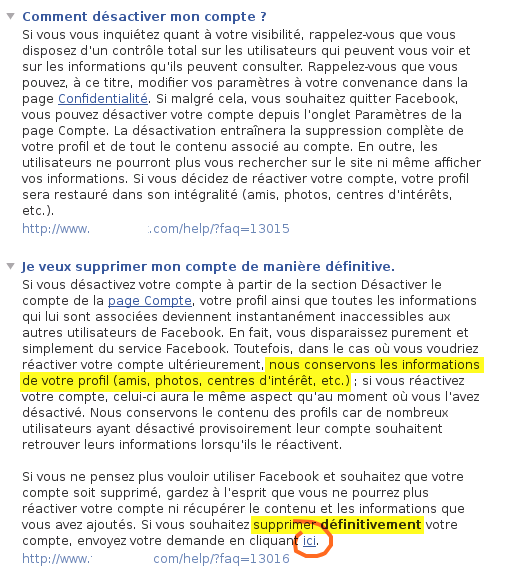

Effectuer une (vraie) suppression de son compte

Lorsque vous désactivez votre compte sur un réseau social, les données de profil sont conservées par le fournisseur de service. Il faut souvent écrire à l'adresse de contact pour demander la suppression du compte et de toutes les données, et non la simple désactivation de celui-ci.

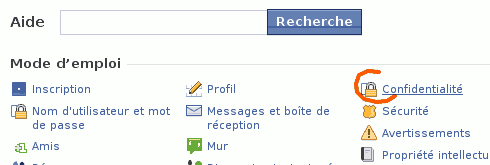

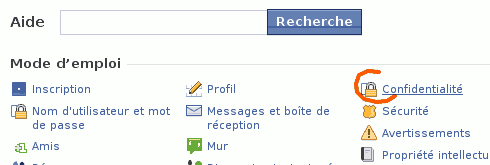

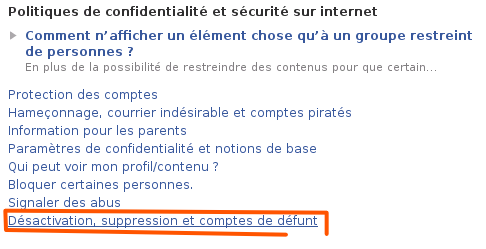

Pour supprimer toutes vos données, il faut se rendre dans l'aide. Dans la section confidentialité, vous trouverez un lien vers l'aide concernant la désactivation/suppression du compte. Prévenez vos contacts que l'utilisation de photographies vous représentant sans votre autorisation est interdite, y compris et surtout après votre départ du réseau en invoquant l'article 226-1 du Code pénal.

Les images suivantes présentent le parcours nécessaire pour atteindre

la page d'aide 842

.

. Ce guide vous explique comment réagir lorsque vous découvrez un tel ordinateur pour que vous puissiez continuer le plus important : votre travail. Nous vous expliquons comment rapidement installer un antivirus et paramétrer les mises à jour du système. Si vous ne deviez retenir qu'une chose, n'oubliez pas que paramétrer un antivirus pour analyser les dispositifs de stockage externes est particulièrement important si l'ordinateur est partagé entre de nombreux utilisateurs.

. Ce guide vous explique comment réagir lorsque vous découvrez un tel ordinateur pour que vous puissiez continuer le plus important : votre travail. Nous vous expliquons comment rapidement installer un antivirus et paramétrer les mises à jour du système. Si vous ne deviez retenir qu'une chose, n'oubliez pas que paramétrer un antivirus pour analyser les dispositifs de stockage externes est particulièrement important si l'ordinateur est partagé entre de nombreux utilisateurs. Les choix présentés ici peuvent être discutés au gré des convenances de chacun. Dans votre situation d'urgentiste il s'agit d'appliquer les gestes qui sauvent. Un bon moyen pour cela est de suivre ce guide des premiers secours pour stabiliser l'état de l'ordinateur. Ensuite, il sera possible de réfléchir serainement à la façon dont vous aller gérer l'ordinateur sur un plus long terme.

Les choix présentés ici peuvent être discutés au gré des convenances de chacun. Dans votre situation d'urgentiste il s'agit d'appliquer les gestes qui sauvent. Un bon moyen pour cela est de suivre ce guide des premiers secours pour stabiliser l'état de l'ordinateur. Ensuite, il sera possible de réfléchir serainement à la façon dont vous aller gérer l'ordinateur sur un plus long terme.

AVG Free Edition

AVG Free Edition  .

.

.

.

.

.

A cette fin, vous pouvez enregistrer l'image suivante sur votre disque dur :

A cette fin, vous pouvez enregistrer l'image suivante sur votre disque dur :

.

.